Secure Collaboration Tools: 9 Best Options for Privacy & Compliance in 2026

A secure collaboration tool is a platform designed to protect team communications through encryption, access controls, and compliance-ready infrastructure, while still enabling the file sharing, messaging, and coordination teams need to work effectively.

It replaces consumer-grade chat apps and basic file sharing with systems built for organizations where a data breach means regulatory fines, legal liability, or worse.

A secure collaboration platform is fundamentally different from standard tools because it:

- encrypts data end-to-end so servers never see plaintext content

- logs every action for audit trails and compliance reporting

- supports frameworks like HIPAA, GDPR, FedRAMP, and SOC 2

- allows self-hosting for complete control over where data lives

- enforces retention policies, legal holds, and access permissions

This makes secure collaboration critical for healthcare providers discussing patient information, financial firms handling transactions, government contractors working with classified data, and legal teams managing privileged communications.

Why Secure Collaboration Tools Matter in 2026

Secure collaboration tools are not nice-to-have additions—they are becoming baseline infrastructure for any organization handling sensitive information. Each driver reflects real shifts in how attacks happen, how regulations tighten, and how teams operate.

1. They defend against attacks that specifically target collaboration platforms

Attackers have figured out that collaboration tools contain valuable data. Chat logs reveal strategy. Shared documents hold intellectual property. Video recordings capture confidential discussions.

IBM's Cost of a Data Breach Report puts the average breach at $4.88 million globally. That number climbs higher in regulated industries. A collaboration platform without proper encryption isn't just a productivity tool—it's an attack surface.

Secure platforms reduce exposure through end-to-end encryption where servers relay data they cannot read, zero-knowledge architectures where even the vendor has no access, and layered defenses that assume networks are already compromised.

2. They keep organizations on the right side of compliance requirements

HIPAA doesn't care that your team finds Slack convenient. GDPR doesn't make exceptions because Google Chat is already installed. FedRAMP doesn't bend because switching platforms feels disruptive.

Regulations impose strict requirements on how sensitive data moves, where it lives, who can access it, and how long it persists. Using non-compliant tools exposes organizations to fines that can reach millions, plus legal liability when things go wrong.

Secure collaboration platforms come with the certifications, audit capabilities, and data handling practices that compliance officers actually need.

3. They solve the data sovereignty problem

Some organizations—government agencies, defense contractors, critical infrastructure operators—cannot allow sensitive communications to touch servers they don't control. The data must stay within specific geographic boundaries or on infrastructure the organization owns outright.

Self-hosted platforms make this possible. Air-gapped deployments take it further, running entirely disconnected from external networks. This level of control is impossible with consumer platforms where everything routes through vendor datacenters in locations you don't choose.

4. They secure collaboration across distributed teams and devices

Remote work isn't temporary anymore. Teams span cities, countries, and time zones. People connect from home networks, coffee shops, and airports. They use personal phones alongside company laptops.

This reality expands the attack surface dramatically. Secure collaboration tools assume hostile networks and verify every access request. They don't trust the perimeter because the perimeter no longer exists.

Organizations building human AI collaboration workflows face additional complexity. When AI systems process communications, they need the same security controls as human users—maybe stricter.

9 Best Secure Collaboration Tools in 2026

The platforms below take different approaches to the same problem. Some prioritize self-hosting and zero-knowledge encryption. Others build security into familiar enterprise ecosystems. Each fits different requirements.

1. Element (Matrix)

Element runs on Matrix, an open protocol for decentralized, end-to-end encrypted communication.

The architecture works differently than centralized platforms. Messages encrypt on the sender's device before leaving. They decrypt only on recipients' devices. Servers in between relay encrypted payloads they have no ability to read. This isn't just encryption in transit—it's genuine zero-knowledge design where the infrastructure itself cannot access content.

Federation lets different Matrix servers communicate securely. Two organizations can collaborate without either giving up control of their own data. Self-hosting means you run the server, you control the keys, you own the infrastructure.

Security highlights:

- E2EE by default across all 1:1 and group conversations

- Zero-knowledge servers that relay data they cannot decrypt

- Self-hosting and air-gapped deployment options

- Open-source code available for security audits

- Bridges connecting to Slack, Teams, IRC without breaking encryption

Collaboration features:

Rooms and spaces for organizing conversations, voice and video calls, file sharing, threads, and bridges to other platforms.

2. Mattermost

Mattermost exists for organizations where SaaS security isn't enough.

Defense contractors, intelligence agencies, healthcare systems, nuclear facilities—these customers need collaboration tools that run entirely on infrastructure they control. Mattermost delivers self-hosted deployment where data never touches external servers unless you explicitly want it to.

For the most sensitive environments, Mattermost supports air-gapped installations with zero external network connectivity. Recent versions add post-quantum cryptography for organizations already thinking about future threats from quantum computing.

Security highlights:

- Full self-hosting with no mandatory cloud dependencies

- Encryption in transit and at rest, optional E2EE

- FedRAMP, HIPAA, GDPR compliance frameworks supported

- Granular permissions and comprehensive audit logging

- Air-gapped deployment for classified environments

Collaboration features:

Channels and threads, integrations with audio/video tools, file sharing, playbooks for incident response, and workflow automation.

3. AWS Wickr

AWS Wickr takes zero-knowledge seriously. Amazon operates the service but cannot read your content.

Every message, every call, every file encrypts end-to-end with 256-bit encryption. Decryption keys exist only on recipient devices—not on Amazon's servers, not accessible to administrators, not available to anyone except intended recipients.

Ephemeral messaging adds another layer. Configure messages to self-destruct after set timeframes. Burn-on-read deletes content immediately after viewing. Organizations balance compliance retention requirements against minimizing exposure by controlling exactly how long data persists.

Security highlights:

- 256-bit E2EE for all messages, calls, files, and screen shares

- True zero-knowledge where Amazon cannot access content

- Configurable expiration and burn-on-read capabilities

- Administrative controls that don't compromise encryption

- Purpose-built for government and sensitive enterprise use

Collaboration features:

Secure rooms, direct messages, voice and video calling, file and screen sharing, and policy-based administration.

4. Nextcloud Hub & Talk

Nextcloud puts you in complete control of the infrastructure.

Unlike SaaS platforms where vendors manage servers, Nextcloud runs wherever you install it—your datacenter, your cloud account, your hardware. The vendor never touches your data because the vendor never hosts it.

Security comes in layers. TLS protects data moving across networks. Server-side encryption protects stored files. For highly sensitive content, client-side E2EE ensures that even your own server administrators cannot read the data. Keys stay on client devices only.

Security highlights:

- Complete data sovereignty through self-hosting

- Layered encryption: transit, at-rest, and optional client-side E2EE

- Brute-force protection with ML-based anomaly detection

- Passwordless authentication and comprehensive 2FA support

- Active bug bounty paying up to $10,000 for vulnerabilities

Collaboration features:

File sync and sharing, real-time document editing, calendars, task management, Talk for chat and video, and whiteboards.

5. Cisco Webex

Cisco Webex approaches security as a zero-trust problem.

End-to-end encryption protects meeting content, but Webex goes further. It verifies participant identity throughout sessions. Even if attackers compromise network infrastructure, they cannot impersonate legitimate participants or inject themselves into encrypted meetings.

The cryptography itself is formally verified—mathematical proofs demonstrate the implementation is correct. This level of rigor targets government agencies and large enterprises where security failures have serious consequences.

Security highlights:

- E2EE with continuous identity verification

- Formally verified cryptographic implementations

- Zero-trust architecture defending against infrastructure compromise

- Enterprise and government compliance certifications

- Granular administrative controls and governance

Collaboration features:

Meetings with full video and screen sharing, persistent messaging, whiteboards, webinars, calling, and Cisco device integration.

6. Microsoft Teams

Microsoft Teams inherits security from the broader Microsoft 365 infrastructure.

For organizations already running Microsoft 365, Teams extends existing security investments rather than requiring new ones. Identity management, access controls, data loss prevention, and compliance features work consistently across email, documents, and collaboration.

End-to-end encryption is available for 1:1 calls when administrators enable it. Beyond that, Teams relies on Microsoft's encryption at rest and in transit, extensive audit capabilities, and compliance certifications covering most regulatory frameworks organizations encounter.

Security highlights:

- Integrated with Microsoft 365's security infrastructure

- Encryption at rest and in transit across all content

- Optional E2EE for 1:1 voice calls

- HIPAA, ISO 27001, SOC 1/2 certifications

- Comprehensive audit logs and data governance tools

Collaboration features:

Team channels, chat, meetings, file sharing, whiteboards, and tight integration with SharePoint, OneDrive, and Microsoft 365 apps.

7. Slack Enterprise Grid

Slack Enterprise Grid adds the security layer that regulated industries require.

The critical feature is Enterprise Key Management. Instead of Slack holding encryption keys, your organization controls them. You can revoke access to your data at any time. Slack literally cannot decrypt content encrypted with keys you manage.

Beyond EKM, Enterprise Grid provides the governance tools compliance teams need: organization-wide retention policies, legal hold that preserves data for litigation, e-discovery exports, DLP integrations, and audit logs capturing detailed activity.

Security highlights:

- Enterprise Key Management for customer-controlled encryption

- Encryption at rest and in transit as baseline

- Retention policies and legal hold for compliance

- E-discovery and DLP integration capabilities

- SOC 2, ISO 27017, FedRAMP, HIPAA, FINRA certifications

Collaboration features:

Channels, direct messages, huddles for quick audio/video, workflows, app integrations, and shared channels with external partners.

8. Zoom

Zoom has rebuilt its security posture significantly since early criticism.

End-to-end encryption is now available when hosts enable it. In E2EE mode, Zoom's servers relay encrypted streams they cannot decrypt. Only meeting participants hold the keys. This matters for conversations where confidentiality extends to excluding even the platform provider.

In-meeting controls give hosts granular authority. Waiting rooms screen participants before entry. Passcodes add authentication. Meeting locks prevent new joins. Hosts can remove participants, disable screen sharing, restrict chat, and control recording. Layers of protection rather than single points of failure.

Security highlights:

- Optional E2EE where only participants hold decryption keys

- Default encryption in transit for all sessions

- Waiting rooms, passcodes, and meeting locks

- Granular host controls over sharing, chat, and recording

- Ongoing security reviews and transparency reporting

Collaboration features:

Video meetings, webinars, team chat, phone, whiteboards, and integrations with common enterprise tools.

9. Rocket.Chat

Rocket.Chat targets customers who cannot use standard SaaS—defense agencies, intelligence organizations, critical infrastructure operators.

Deployment options include on-premises installation, private cloud environments, and fully air-gapped systems with no external connectivity whatsoever. The organization controls everything: servers, networks, encryption keys, access policies.

End-to-end encryption ensures that even administrators running the servers cannot read message content. Recent releases have hardened these capabilities specifically for high-security government and enterprise requirements.

Security highlights:

- E2EE where only endpoints can read content

- On-premises, private cloud, and air-gapped deployments

- HIPAA, GDPR, FINRA compliance support

- Open-source for independent security review

- Built specifically for defense and intelligence use cases

Collaboration features:

Channels and direct messages, voice and video, federation across organizations, app integrations, and controlled guest access.

Choosing the Right Tool

The right choice depends on where your security requirements actually sit.

Maximum control with self-hosting: Element, Mattermost, Nextcloud, and Rocket.Chat let you run everything on your own infrastructure. Air-gapped options exist for classified environments.

Microsoft ecosystem: Teams makes sense when you're already invested in Microsoft 365. Security extends consistently across the stack.

Slack-centric teams needing compliance: Enterprise Grid with EKM adds customer-controlled encryption without abandoning familiar workflows.

Video-first collaboration: Webex delivers the most comprehensive meeting security. Zoom with E2EE enabled works for organizations comfortable with its current posture.

AWS environments: Wickr integrates with AWS and provides genuine zero-knowledge encryption for sensitive communications.

Conclusion

Secure collaboration tools have shifted from optional to mandatory for organizations handling sensitive information. Breaches cost millions. Fines compound the damage. Reputation takes years to rebuild.

The nine platforms here represent different solutions to the same problem. Some prioritize self-hosting where you control everything. Others build security into enterprise cloud infrastructure with extensive compliance certifications. Some focus on messaging, others on video, others on file collaboration.

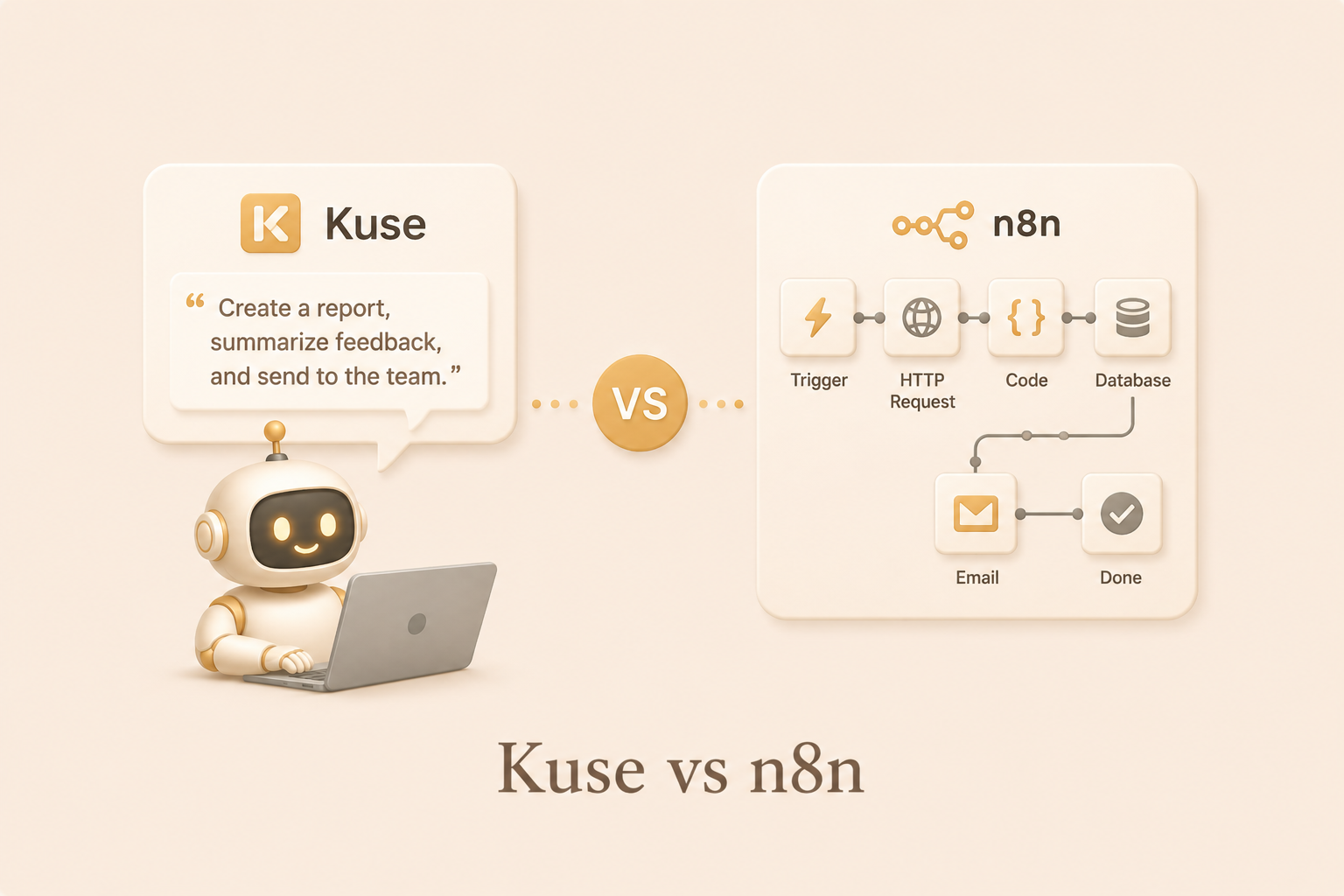

But secure collaboration is only part of the picture. Teams also need ways to organize the knowledge generated across these platforms, decisions made in encrypted chats, files shared in secure channels, context scattered across tools. Kuse helps connect that information so teams can find what they need without sacrificing the security controls they've put in place.

Organizations investing in secure collaboration now protect themselves against threats that keep evolving. Those waiting face growing risk as attacks get more sophisticated and regulators get less patient.